اگر متوجه تراکنشی در کیف پولتان شدید که آن را تأیید نکردهاید، بهاحتمال زیاد کیف پول شما به خطر افتاده است. اگر حتی شک دارید که کیف پولتان ممکن است مورد حمله قرار گرفته باشد، بهتر است فرض را بر این بگذارید که بهخطر افتاده است و از یک کیف پول جدید استفاده کنید. در ادامه ۵ نشانه هک کیف پول ارزهای دیجیتال شما را شرح میدهیم و کارهایی که میتوانید برای بازیابی رمزارزها انجام دهید نیز به اشتراک میگذاریم.

چطور بفهمیم کیف پول ما هک شده؟

اگر فکر میکنید کیف پولتان مورد حمله قرار گرفته، ابتدا لحظهای وقت بگذارید و تاریخچه تراکنشهای آن را بررسی کنید. آیا متوجه تراکنشهایی شدهاید که خودتان انجام ندادهاید؟

در برخی موارد، وجود یک تراکنش ناشناس ممکن است نگرانکننده نباشد. بهعنوان مثال، ارسال یک توکن ERC20 نیاز به پرداخت کارمزد (که با نام گَس یا Gas شناخته میشود) با اتریوم (ETH) دارد، که این هزینه بهصورت یک تراکنش جداگانه در کیف پول شما نمایش داده میشود. همچنین، فرآیند استیکینگ و دریافت پاداشهای مربوط به آن معمولاً به انجام تراکنش نیاز دارد.

با این حال، اگر کیف پول شما واقعاً توسط هکر مورد حمله قرار گرفته باشد، احتمال بیشتری وجود دارد که تراکنشهایی با مقصدهایی (آدرس کیف پولهایی) مشاهده کنید که برای شما ناشناس هستند؛ این تراکنشها معمولاً مبالغ بالایی دارند. اگر با تراکنشهایی بزرگ و ناآشنا مواجه شدید، ممکن است کیف پول شما هک شده باشد.

نشانه هک کیف پول ارز دیجیتال را برای انواع حملات بشناسید

کلاهبرداران همواره بهدنبال راههای تازهای برای سرقت داراییها و نفوذ به حسابهای شبکههای اجتماعی هستند. با وجود مسیرهای متنوع حمله، همگام شدن با تاکتیکهای آنها کاری دشوار است. با این حال، بیشتر کلاهبرداریها الگوهای مشابهی دارند که تنها با بستهبندی متفاوت، آسیبپذیریهای شناختهشده را هدف میگیرند.

برخی حملات باعث میشوند کیف پول بهطور کامل ناامن شود، در حالی که برخی دیگر تنها در یک تراکنش یا امضای مخرب، داراییهای قابل دسترسی را سرقت میکنند. با شناسایی نشانههای هر نوع حمله، ممکن است بتوانید کیف پول خود را نجات دهید و سایر داراییهای در معرض خطر را محافظت کنید.

۱. نشانه هک کیف پول با تراکنشها و امضاهای مخرب

رایجترین روشهای هک کیف پول کریپتو، شامل امضاهای بدون گس و تأییدیههای توکن است که هزینه گس دارند. گاهی کلاهبرداران با ترفندهایی شما را متقاعد میکنند تا خودتان داراییتان را امضا و ارسال کنید. این اقدامات دو شکل رایج دارند:

۱. امضاها: جایی که کلاهبردار تلاش میکند از تأییدیههای باز NFT شما در بازارها استفاده کرده و یک لیست خصوصی از داراییهای شما برای کیف پول خودش ایجاد کند.

۲. تأییدیههای توکن با استفاده از پروتکل Permit2: کلاهبردار شما را متقاعد میکند که تأییدیهای مخرب امضا کنید که به یک قرارداد هوشمند مخرب اجازه دهد آن دارایی تأییدشده را بهجای شما منتقل کند.

یکی از راههای سریع برای شناسایی اینکه آیا از این طریق مورد حمله قرار گرفتهاید (علاوه بر اینکه به رفتار خودتان در زمان حمله آگاه باشید)، استفاده از Etherscan یا سایر مرورگرهای بلاک است. اگر کیف پول شما به خطر افتاده باشد، آدرس “فرستنده” در تمامی تراکنشهای اخیر، متعلق به کلاهبردار خواهد بود. نشانه دیگر این است که ممکن است هنوز توکنهایی باارزش در کیف پولتان باقیمانده باشد، که نشان میدهد آنها تحت تأثیر تراکنش یا امضای مخرب قرار نگرفتهاند.

مراحل بازیابی

- از وبسایت Revoke.cash یا ابزار بررسی تأییدیه توکن در Etherscan استفاده کنید تا مجوزهایی که به قرارداد مخرب دادهاید را لغو کنید. معمولاً پس از تأییدیههای مخرب، آسیب بهسرعت وارد میشود، بنابراین این کار صرفاً برای جلوگیری از ضررهای بعدی است.

- یک گزارش رسمی به پلیس محلی ثبت کرده و در وبسایت IC3.gov شکایت کنید. پردازش این موارد زمانبر است و احتمال بازیابی داراییها پایین، اما همچنان ارزش امتحان را دارد.

- با متخصصان امنیت و تحلیلگران زنجیرهای تماس بگیرید تا مسیر پول در بلاکچین را ردیابی کرده و طرفهای مرتبط با کلاهبرداری را شناسایی کنند.

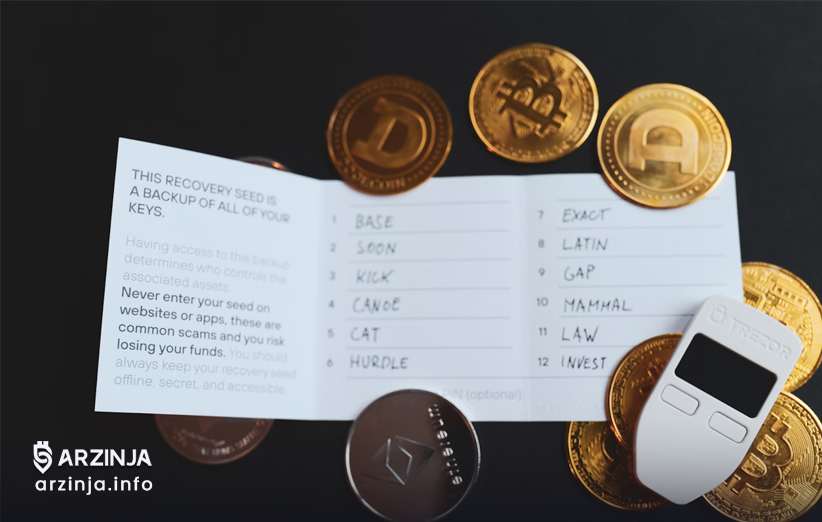

۲. نشانه افشای کلید خصوصی و عبارت بازیابی

افشای عبارت بازیابی (Seed Phrase) بدترین سناریوی ممکن است و به کلاهبردار این امکان را میدهد تا تمامی حسابهای محافظتشده با آن کیف پول را تخلیه کند.

حملات بدافزاری، آسیبپذیریهای ارائهدهنده کیف پول نرمافزاری، یا حتی وارد کردن عبارت بازیابی در مکانهای ناامن میتوانند منجر به از دست رفتن کامل کنترل بر کیف پول شوند. متأسفانه این حملات آسانترین نوع برای شناسایی هستند، زیرا معمولاً در این مواقع تمام داراییهای شما از همه آدرسهای کیف پول تخلیه شدهاند. گاهی ممکن است فقط کلید خصوصی یک آدرس خاص افشا شده باشد و دیگر آدرسها در امان باشند، اما این موضوع همچنان خطرناک است.

با این حال، همهچیز از دست نرفته است. ممکن است داراییهایی استیکشده، ایردراپهای دریافتنشده یا توکنهای غیرقابل نقدی داشته باشید که کلاهبردار نتوانسته از آنها استفاده کند. معمولاً پس از تخلیه کیف پول، کلاهبردار عبارت بازیابی یا کلید خصوصی شما را در یک ربات اصطلاحاً “Sweeper Bot” ذخیره میکند، که هر زمان بخواهید ETH یا توکن به آن بفرستید، آن را بلافاصله میدزدد.

یکی از راهحلهای ممکن: استفاده از Flashbots برای دستهبندی چند تراکنش در یک بسته است. این روش به قربانیان اجازه میدهد داراییهای استیکشده را آزاد کرده و قبل از اقدام کلاهبردار، آنها را به کیف پول جدیدی منتقل کنند.

مراحل بازیابی

- انتقال هر دارایی باقیمانده در سایر شبکهها به کیف پولی جدید که با عبارت بازیابی متفاوتی ساخته شده است؛ معمولاً کلاهبرداران فقط به داراییها در شبکههای رایج حمله میکنند.

- همانطور که گفته شد، ممکن است بتوانید برخی داراییها را نجات دهید. برخی از اعضای پروژه Boring Security گاهی این نوع ریکاوری با Flashbots را انجام میدهند. همچنین ارائهدهندگانی هستند که این خدمات را با دریافت هزینه انجام میدهند.

- دستگاههای خود را اسکن کرده و بدافزارهای احتمالی را حذف کنید؛ ممکن است لازم باشد سیستم عامل را بهطور کامل نصب مجدد نمایید.

- برای امنیت بیشتر، از یک کیف پول سخت افزاری استفاده کرده و یک عبارت بازیابی جدید برای محافظت از داراییها و دستگاههای خود ایجاد کنید.

۳. نشانه هک کیف پول از طریق شبکههای اجتماعی

کلاهبرداران بهطور مکرر حسابهای کاربری در شبکههای اجتماعی را در کلاهبرداریهای مرتبط با رمزارز هدف قرار میدهند؛ پلتفرمهایی مانند اینستاگرام، ردیت، دیسکورد، ایکس (توییتر سابق) و حتی ایمیلها. استفاده از گذرواژههای ضعیف یا روشهای احراز هویت دومرحلهای (۲FA) مانند پیامک، یا اصلاً استفاده نکردن از ۲FA، خطر از دست رفتن کنترل حسابهای اجتماعی را افزایش میدهد. بدتر اینکه، با تعدیل نیروهای گسترده در شرکتهای دیسکورد و ایکس، روند بازیابی این حسابها اغلب بسیار کندتر از چیزی است که کاربران انتظار دارند.

افشای گذرواژهها و توکنهای احراز هویت

برای جلوگیری از افشای گذرواژه در حسابهای شبکههای اجتماعی، از نرمافزارهای مدیریت گذرواژه مانند Bitwarden و 1Password استفاده کنید. باید برای هر حساب شبکه اجتماعی و ایمیل، گذرواژهای منحصربهفرد، تصادفی و پیچیده ایجاد کرده و استفاده نمایید. همچنین سایتهایی مانند Have I Been Pwned را دنبال کنید تا در صورت افشای اطلاعات حساستان، مطلع شوید.

از احراز هویت دومرحلهای با استفاده از اپلیکیشنهایی مانند Google Authenticator استفاده کنید. از احراز هویت پیامکی (SMS 2FA) استفاده نکنید و شماره تلفن همراه خود را از حسابهای شبکه اجتماعیتان حذف کنید، زیرا داشتن شماره متصل به حساب، آن را در برابر حملات تعویض سیمکارت (SIM Swap) آسیبپذیر میکند (در ادامه توضیح داده میشود).

مراحل بازیابی

- گذرواژه حساب خود را تغییر دهید و یکی از روشهای امن احراز هویت دومرحلهای ذکرشده را فعال کنید.

- احراز هویت پیامکی را غیرفعال کرده و شماره تلفن خود را از حسابهای شبکه اجتماعی حذف نمایید.

- فعالیتهای اخیر حساب خود را بررسی کنید و به دنبالکنندگان و هر کسی که ممکن است در زمان نفوذ با او تماس گرفته شده باشد اطلاع دهید. هرچند ممکن است خجالتآور باشد، اما اعلام عمومی این موضوع بهترین راه برای جلوگیری از ادامه آسیب است، زیرا ممکن است مهاجم پیامهای خصوصی را حذف یا دستکاری کرده باشد.

۴. ادغام مخرب در اپلیکیشن ایکس (X)

ادغامهای مخرب با اپلیکیشنهای جانبی، در حوزه Web3 بهشدت در حال افزایش است. شاید بخواهید در یک ایردراپ یا وایت لیست جدید ثبتنام کنید و نیاز باشد حساب ایکس خود را به یک اپ ناشناس متصل کنید. این اپها ممکن است درخواست مجوزهایی بسیار فراتر از حد لازم داشته باشند، مانند مجوز نوشتن شامل ارسال پیام مستقیم، توییت، دنبالکردن یا لغو دنبالکردن.

برخی از این اپلیکیشنها آنقدر مجوز میگیرند که میتوانند عملاً مانند شما رفتار کنند. در صورت افتادن کنترل این اپلیکیشنها به دست افراد مخرب، میتوانند از حساب ایکس شما برای انتشار لینکهای کلاهبرداری، درینرها، ضرب توکنهای تقلبی و دیگر فعالیتهای مخرب استفاده کنند.

لغو مجوز اپلیکیشن مخرب باعث توقف حمله میشود، اما شناسایی آن ممکن است دشوار باشد، بهویژه اگر به اپلیکیشنهای زیادی دسترسی داده باشید. در چنین مواردی، حذف همه اپلیکیشنها و یکپارچهسازیهایی که نمیشناسید یا دیگر از آنها استفاده نمیکنید (بهخصوص اگر مجوز نوشتن دارند) ضروری است.

مراحل بازیابی

- از آخرین اپلیکیشنهایی که به آنها مجوز نوشتن دادهاید شروع کرده و آنها را از حساب خود حذف کنید.

- توییتها، پاسخها و پیامهای مستقیم خود را بررسی کرده و اگر لینکهای کلاهبرداری از طرف شما ارسال شده، با مخاطبان مربوطه تماس بگیرید تا از آنها محافظت کنید.

حمله تعویض سیمکارت (SIM Swap)

یکی از رایجترین روشهای نفوذ به حسابهای اجتماعی، حمله تعویض سیمکارت است. در این روش، مهاجم با فریب اپراتور، سیمکارت مرتبط با شماره تلفن شما را به سیمکارت خود منتقل میکند. این کار باعث میشود پیامکها و تماسهای شما به دستگاه مهاجم ارسال شود. اگر اپراتور شما فریب بخورد، شما دیگر قادر به برقراری تماس یا ارسال پیام نخواهید بود.

مراحل بازیابی

- با اپراتور تلفن همراه خود تماس بگیرید تا سیمکارت اصلی را بازیابی کرده و دسترسی مهاجم را حذف کنند.

- با تیم پشتیبانی ایکس تماس گرفته و فرم گزارش حساب بهخطر افتاده را پر کنید.

- در حساب اپراتور تلفن همراه خود، رمز عبور اضافه کنید و گزینه محافظت در برابر تعویض سیمکارت (SIM Swap Protection) را فعال نمایید.

سخن پایانی – اهمیت شناخت نشانه هک کیف پول چیست؟

تأمین امنیت ممکن است کار دشواری بهنظر برسد، اما در دنیای رمزارزها، همین تدابیر امنیتی میتوانند تفاوت بین از دست دادن داراییهای ارزشمند و حفظ آنها باشند. بازیابی حسابهای شبکه اجتماعی در ایکس یا دیسکورد ممکن است چند روز یا حتی چند هفته طول بکشد. حتی خدمات سریع برای حسابهای دارای تیک طلایی نیز معمولاً کارساز نیست.

بازیابی داراییهای سرقتشده تقریباً در ۹۵ تا ۹۹ درصد موارد موفقیتآمیز نیست. اگر هم موفقیتی حاصل شود، معمولاً پس از سالها و تنها بخش کوچکی از داراییها بازیابی میشوند—آن هم بهشرطی که از ابتدا بهطور رسمی به مراجع قانونی اعلام شده باشد.

پیشگیری، کلید ماجراست. روی آن تمرکز کنید تا هیچگاه نیاز به بازیابی نداشته باشید. اما اگر کنترل حسابتان را از دست دادید، امیدواریم این مقاله بتواند شما را در شناسایی مشکل و کاهش آسیبهای احتمالی یاری کند.

سوالات متداول

از کجا بفهمم کیف پول ارز دیجیتال من هک شده است؟

نشانههای واضحی وجود دارد که میتواند نشاندهنده هکشدن کیف پول باشد، مانند مشاهده تراکنشهایی که خودتان انجام ندادهاید یا انتقال رمزارزها به آدرسهای ناشناس. همچنین اگر در تاریخچه فعالیتها، امضاهای مشکوک یا تأییدیههایی مشاهده کردید که بهخاطر ندارید آنها را تأیید کرده باشید، احتمال نفوذ بسیار بالاست. بررسی آدرسهای فرستنده و دریافتکننده در مرورگرهای بلاک مانند Etherscan میتواند در تشخیص این موضوع کمککننده باشد.

اگر عبارت بازیابی (Seed Phrase) یا کلید خصوصیام افشا شده باشد، چه باید بکنم؟

در این شرایط، باید فرض را بر از دست رفتن کامل امنیت کیف پول بگذارید. سریعاً داراییهایی که ممکن است هنوز تحت کنترل شما باشند را به یک کیف پول جدید با عبارت بازیابی متفاوت منتقل کنید. از ابزارهایی مانند Flashbots برای نجات داراییهای باقیمانده استفاده کنید. همچنین دستگاههای خود را از نظر بدافزار بررسی کرده و از کیف پول سختافزاری برای حفاظت بیشتر بهره ببرید.

حمله SIM Swap چیست و چطور جلوی آن را بگیرم؟

در حمله SIM Swap، مهاجم با فریب اپراتور، شماره تلفن شما را به سیمکارتی که در اختیار دارد منتقل میکند و به این ترتیب به پیامکها و تماسهای شما دسترسی مییابد. این روش معمولاً برای دور زدن احراز هویت پیامکی استفاده میشود. برای جلوگیری از آن، باید در حساب اپراتور خود رمز عبور تنظیم کرده و گزینه محافظت از تعویض سیمکارت را فعال کنید. همچنین بهجای ۲FA پیامکی، از اپلیکیشنهای احراز هویت استفاده کنید.