اگر میخواهید از امنیت شبکه خود محافظت کنید، لازم است بدانید که حمله DNS Hijacking چیست! این نوع حمله به مجرمان سایبری اجازه میدهد تا تنظیمات DNS شما را به دست بگیرند و کاربران را به سایتهای کلاهبرداری هدایت کنند. در ادامه شما را با خطرات این نوع حمله و روشهای جلوگیری از آن آشنا میکنیم.

منظور از DNS Hijacking چیست؟

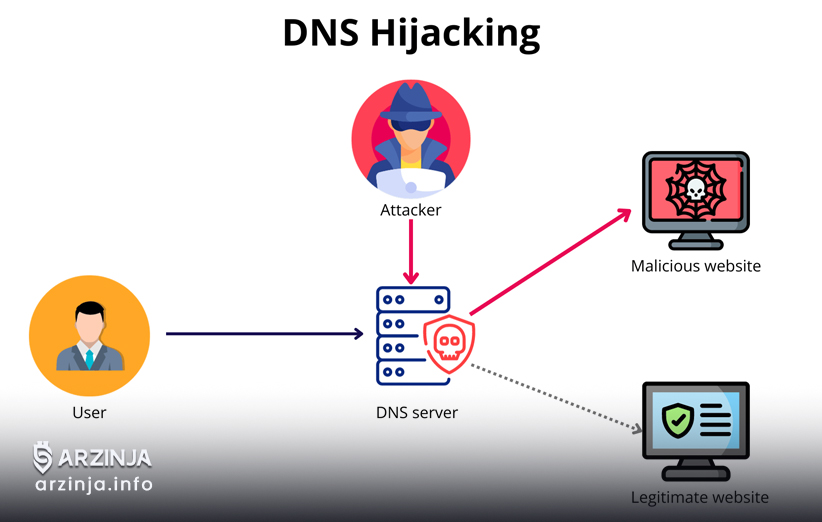

هک یا ربایش سامانه نام دامنه (DNS Hijacking) نوعی حمله سایبری است که در آن مهاجم بهطور عمدی فرآیند پاسخدهی به درخواستهای DNS را دستکاری میکند تا کاربران را به وبسایتهای مخرب هدایت کند. در این حمله، هکر ممکن است با نصب بدافزار روی سیستم قربانی، کنترل روتر را بهدست گیرد یا ارتباطات DNS را شنود یا هک کند.

این نوع حمله اغلب برای فیشینگ یا فارمینگ استفاده میشود. در این سناریو، پس از ربایش تنظیمات DNS یک سایت واقعی، کاربر به نسخهای جعلی از سایت هدایت میشود و در آنجا اطلاعات حساس مانند نام کاربری یا دادههای مالی خود را وارد میکند. حتی برخی دولتها نیز از DNS Hijacking برای سانسور و هدایت کاربران به وبسایتهای مورد تأیید خود بهره میبرند.

حمله DNS Hijacking چگونه کار میکند؟

حالا خوب است بدانید که سازوکار حمله DNS Hijacking چیست. زمانیکه یک دامنه را از یک رجیسترار ثبت میکنید، یک نام دامنه خاص انتخاب کرده و این دامنه به آدرس IP وبسایت شما متصل میشود. برای مثال، فرض کنید نام دامنه شما BusinessSite.com باشد.

در پایگاه داده DNS، این دامنه به آدرس IP مشخصی ارجاع داده میشود. اما در حمله DNS Hijacking، مهاجم به این رکوردها دسترسی پیدا کرده و آدرس IP واقعی را با آدرس دیگری که تحت کنترل خودش است جایگزین میکند. در نتیجه، وقتی کاربر آدرس BusinessSite.com را در مرورگر وارد میکند، بهجای وبسایت واقعی، به سرور مهاجم هدایت میشود.

اگر صفحه جعلی شبیه نسخه واقعی طراحی شده باشد، کاربر احتمالاً متوجه نمیشود که در وبسایت اشتباهی قرار دارد و ممکن است اطلاعات مهمی را وارد کرده یا بدافزار دانلود کند.

چگونه ربایش DNS را تشخیص دهیم؟

نشانههای رایج DNS Hijacking شامل کندی بارگذاری صفحات، نمایش مکرر تبلیغات ناخواسته و ظاهر شدن پیامهایی مبنی بر آلوده بودن سیستم است. ابزارهایی نیز برای بررسی وجود دارد:

- پینگ کردن دامنه: با استفاده از ابزار Ping میتوانید دامنه مشکوک را بررسی کنید. اگر دامنه پاسخی با آدرس IP غیرمنتظره ارائه دهد، احتمالاً DNS شما ربوده شده است.

- بررسی تنظیمات روتر: مهاجمان ممکن است با استفاده از بدافزار به پنل مدیریتی روتر نفوذ کرده و تنظیمات DNS آن را تغییر دهند. برای بررسی، وارد تنظیمات روتر شوید و DNS را کنترل کنید.

- استفاده از سایت WhoIsMyDNS: این ابزار آنلاین به شما کمک میکند تا ببینید درخواستهای DNS شما واقعاً به چه سروری پاسخ داده میشود. اگر DNS نشان دادهشده برای شما آشنا نیست، ممکن است قربانی DNS Hijacking شده باشید.

انواع حملات DNS Hijacking چیست؟

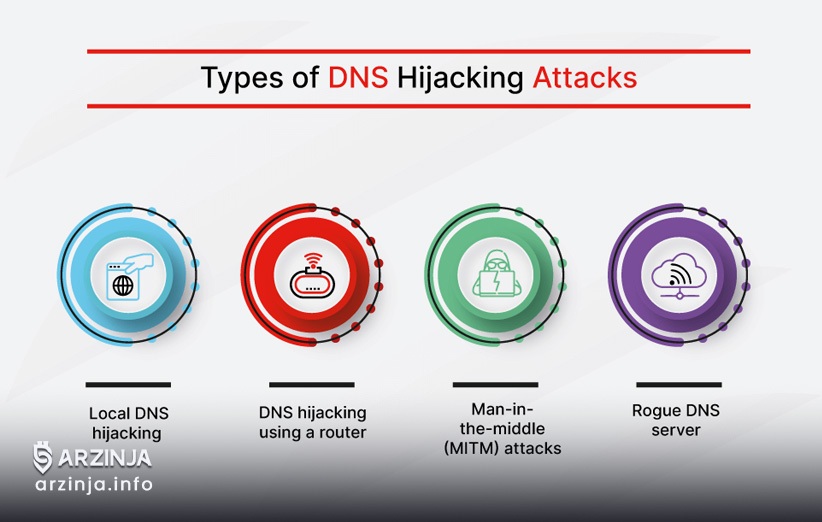

برای محافظت از خود، ابتدا باید با انواع این حملات آشنا شوید:

- ربایش محلی DNS: مهاجم با نصب یک بدافزار روی سیستم کاربر، تنظیمات DNS محلی را تغییر میدهد و کاربر را به سایتهای مخرب هدایت میکند.

- ربایش از طریق روتر: بسیاری از روترها دارای آسیبپذیری یا رمز عبور پیشفرض هستند. مهاجم با نفوذ به روتر میتواند DNS را برای تمام کاربران شبکه تغییر دهد.

- حمله مرد میانی (MITM): مهاجم با شنود ارتباط میان کاربر و سرور DNS، مسیر را به سایتهای جعلی هدایت میکند.

- سرور DNS جعلی: مهاجم DNS Server را دستکاری میکند تا پاسخهای دروغین ارسال کند. کاربر بدون اطلاع ممکن است به سایتی جعلی هدایت شود.

تفاوت DNS Hijacking، DNS Spoofing و DNS Cache Poisoning

DNS Spoofing: در این روش، برخلاف Hijacking، اتصال کاربر به سایت واقعی قطع نمیشود. اطلاعات DNS دستکاری میشود تا کاربر به نسخهای جعلی از سایت هدایت شود.

DNS Hijacking: در این حمله، کاربر احراز هویت میکند و مهاجم با ربایش سشن، کنترل را بهدست میگیرد.

DNS Cache Poisoning: در این حالت، مهاجم پاسخهای جعلی به سرورهای کش DNS ارسال میکند تا حافظه کش حاوی اطلاعات اشتباه شود. اگر سیستم به DNSSEC مجهز نباشد، شناسایی و جلوگیری از این نوع حمله بسیار دشوار است.

بهترین راه برای حفظ امنیت شبکه در برابر حملات DNS Hijacking چیست؟

مقابله در سطح Name Server و Resolver

سرور نام دامنه (DNS Name Server) یکی از زیرساختهای حیاتی و حساس در شبکه است که در صورت هک شدن میتواند توسط مهاجمان برای حملات DDoS مورد سوءاستفاده قرار گیرد. برای کاهش خطرات، اقدامات زیر پیشنهاد میشود:

- شناسایی و غیرفعالسازی Resolverهای غیرضروری: تنها Resolverهایی که واقعاً مورد استفاده هستند باید فعال بمانند و پشت دیوار آتش (Firewall) قرار گیرند تا از بیرون سازمان دسترسی نداشته باشند.

- محدودسازی شدید دسترسی به سرور DNS: از امنیت فیزیکی، احراز هویت چندعاملی (MFA)، دیوار آتش و تدابیر امنیتی شبکه برای حفاظت از دسترسی به این سرور استفاده کنید.

- جلوگیری از آلودگی کش (Cache Poisoning): از پورتهای مبدأ تصادفی، شناسههای پرسوجوی تصادفی (Query ID) و استفاده از حروف کوچک و بزرگ تصادفی در نام دامنه بهره ببرید.

- رفع فوری آسیبپذیریها: آسیبپذیریهای شناختهشده را بدون تأخیر برطرف کنید، زیرا هکرها همواره به دنبال یافتن سرورهای DNS آسیبپذیر هستند.

- تفکیک سرورهای نام معتبر از Resolverها: هرگز هر دو را روی یک سرور اجرا نکنید، زیرا در صورت حمله DDoS به یکی از آنها، دیگری نیز آسیب خواهد دید.

- محدود کردن انتقال ناحیه (Zone Transfer): سرورهای ثانویه میتوانند درخواست انتقال ناحیه بدهند که بخشی از رکوردهای DNS شما را کپی میکند. این اطلاعات برای مهاجمان بسیار ارزشمند است و باید حفاظت شود.

مقابله در سطح کاربران نهایی

کاربران نهایی میتوانند برای محافظت از خود در برابر ربایش DNS اقدامات زیر را انجام دهند:

- تغییر رمز عبور پیشفرض روتر

- نصب آنتیویروس قدرتمند

- استفاده از کانالهای رمزنگاریشده VPN

اگر DNS کاربر توسط سرویسدهنده اینترنت (ISP) ربوده شده باشد، میتواند از سرویسهای رایگان جایگزین DNS مانند Google Public DNS، Google DNS over HTTPS و Cisco OpenDNS استفاده کند.

مقابله در سطح صاحبان وبسایت

صاحبان وبسایت که از خدمات رجیستری دامنه استفاده میکنند نیز میتوانند با انجام اقدامات زیر، از ربایش رکوردهای DNS جلوگیری کنند:

- ایمنسازی دسترسی: هنگام ورود به حساب رجیستری دامنه از احراز هویت دومرحلهای استفاده کنید. در صورت امکان، لیستی از آدرسهای IP مجاز برای دسترسی به تنظیمات DNS تعریف نمایید.

- قفل مشتری (Client Lock): بررسی کنید که رجیستری دامنه شما از قابلیت قفل مشتری پشتیبانی میکند یا خیر. این ویژگی، تغییرات در رکوردهای DNS را بدون تأیید یک شخص معین غیرممکن میسازد.

- استفاده از DNSSEC: رجیستری دامنهای را انتخاب کنید که از DNSSEC پشتیبانی کند و این قابلیت را فعال نمایید. DNSSEC ارتباطات DNS را بهصورت دیجیتال امضا میکند و دستکاری آن را برای هکرها بسیار دشوار میسازد.

سوالات متداول

DNS Hijacking چیست؟

DNS Hijacking یا ربایش DNS، نوعی حمله سایبری است که در آن مسیر درخواستهای کاربر به سمت سایتهای جعلی یا مخرب تغییر داده میشود.

چگونه بفهمیم DNS ما ربوده شده است؟

نشانههایی مانند تبلیغات غیرعادی، کندی بارگذاری صفحات، یا تغییر در نتایج پینگ دامنه میتواند هشداردهنده باشد. ابزارهایی مانند WhoIsMyDNS نیز میتوانند کمک کنند.

آیا حمله DNS Hijacking برای کاربران خانگی هم رخ میدهد؟

بله. کاربران خانگی به دلیل ضعف امنیتی در روترها یا نصب بدافزار، بهشدت در معرض این حمله هستند.

تفاوت DNS Hijacking و DNS Spoofing چیست؟

در Hijacking، مسیر DNS بهکلی تغییر میکند. در Spoofing، اطلاعات جعلی در پاسخ DNS قرار میگیرد بدون قطع ارتباط واقعی.

چگونه از DNS Hijacking جلوگیری کنیم؟

با بررسی مداوم تنظیمات DNS روتر، استفاده از رمزهای قوی، نصب آنتیویروس و فعالسازی Registry Lock میتوانید امنیت شبکه را افزایش دهید.